Nezināms kantoris izveidojis CSDD mājaslapu “Līgo plānotājs”. Protams, ka ir aizdomīgi, ka daļu mājaslapas satura ielādē no kaut kāda anonīma domēna (kam whois datos neuzrādās īpašnieki), nevis no CSDD mājaslapas.

Veidotāji laikam arī uzskata, ka XSS un SQLi šai mājaslapai nav drauds.

“Līgo plānotājs” mājaslapā netiek filtrēts, kādus datus lietotājs ievada ievadlauciņos, URL adreses galā utml.

Tajā mājaslapā jebkurš interneta lietotājs var ievadīt dažādus ļauni domātus kodus, kurus izpilda pati mājaslapa, nepasargājot citus lietotājus no ļauno kodu izpildīšanās sekām.

Ieteiktu tajā mājaslapā neievadīt savus personas datus, jo tā mājaslapa nav droša un kas zina, kur jūsu dati nonāks.

Varbūt hakeru rokās?

Izskatās, ka kļūdas mājaslapā neviens arī netaisās labot.

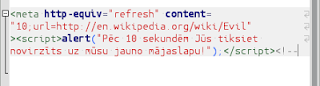

Šeit daži maigi piemēri, kā “Līgo plānotājs” mājaslapā darbojās XSS.

Saite uz bildēm: http://tinyurl.com/qc4hdj5

Iespējams, ka vēl darbojas XSS, piemēram, šeit: csdd.lv/ligoplanotajs/?view=plan&id=7185

Saite uz bildēm: https://browsershots.org/http://www.csdd.lv/ligoplanotajs/?view=plan&id=7185

Iespējams, ka vēl darbojas XSS, piemēram, šeit: csdd.lv/ligoplanotajs/?view=plan&id=48140

Saite uz bildēm: https://browsershots.org/http://www.csdd.lv/ligoplanotajs/?view=plan&id=48140

Iespējams, ka vēl darbojas XSS, piemēram, šeit: csdd.lv/ligoplanotajs/?view=plan&id=669

utml.

Nebūtu forši, ja ar uzticamu adreses sākumu tiktu iesmērēts apmēram šāds kods, kur lietotājs tiktu novirzīts uz kādu ļaunatūras lapu:

vai

Manuprāt, cienot lietotāju, valsts mājaslapā nedrīkstētu būt pat izlecoši XSS logi ar it kā nekaitīgu tekstu.

BTW. Šaubos, kāds kaut ko vispār izlozēs:

Kaut kāda mājaslapu veidošanas nolaidība jau bija ar e-csdd.lv, kur varēja manā vieta piereģistrēties kāds cits.

Papildinformācija:

csdd.lv/ligoplanotajs/

http://en.wikipedia.org/wiki/Cross-site_scripting

http://en.wikipedia.org/wiki/SQL_injection

http://ha.ckers.org/xsscalc.html

---------------------------------

Papildināts (Fri, 21 Jun 2013 11:21:58 +0300)

Kaut ko labo :)

Tagad ir ~tā:

KO LĪGO VAKARĀ DARĪS ALERT(XSS?)? ALERT(XSS?) SVINĒS KĀ KUNGS,

BET PIE STŪRES NESĒDĪSIES!

Bilde:

Laikam izņēma script html tagu :)

Full disclosure spēks.

Nedaudz aprakstīts XSS — Kas ir XSS uzbrukumi?.

:)

AtbildētDzēstPag, ja nemaldos, tad tas xss manāms tikai Tevis uzģenerētajā saturā, kuru neviens cits, kā tikai Tavi sekotāji nevar dabūt? Ja?

AtbildētDzēstJo man šķiet, ka pati lapa vēl aizvien funkcionē, iespējams, pareizi.

Nē, laikam, kaut ko sāka labot. XSS bija, tas redzams ekrānbildēs.

Dzēst